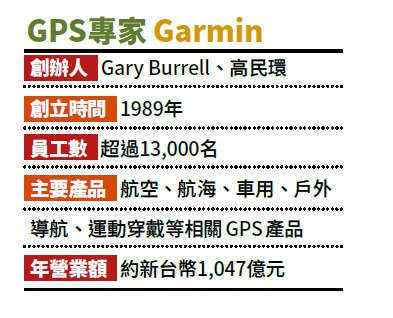

國際知名GPS和穿戴裝置大廠Garmin,7月23日遭勒索軟體「綁架」,就連Garmin台灣分公司也受害,網路中斷4天,直到7月27日才陸續恢復。「最後付了1千萬美金(新台幣3億元)贖身!」知情人士透露。

事實上,台灣企近來已成國際駭客眼中的待宰羔羊,光是今年5月,就發生中油、台塑及半導體封測大廠「力成」遭勒索軟體入侵事件。多位資安專家慨歎,「企業不重視資料備份,遭攻擊後又怕傷形象,不敢報警,多付錢了事。」

報導:財經組 攝影:王永泰、黃威彬 繪圖:繪圖組

設計:美編組 編輯:文編組

▲Garmin的運動穿戴裝置準確性佳,用戶黏著度高。系統中斷期間,許多用戶在社群抱怨,表示沒辦法上傳紀錄就降低運動的意願。

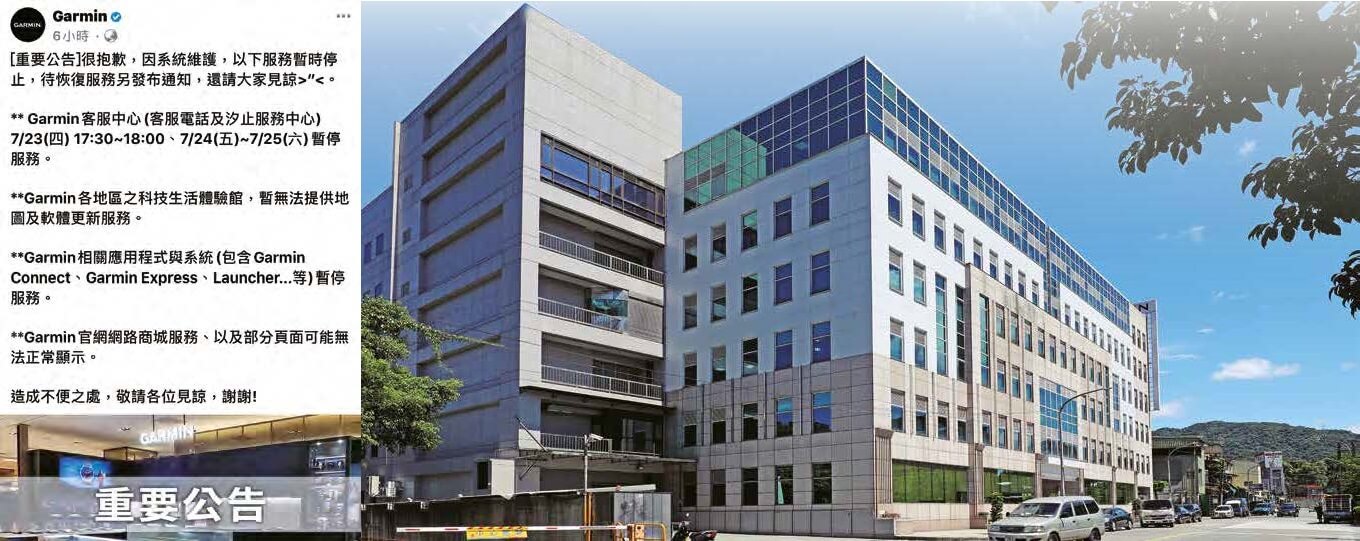

由於新冠肆虐,全球各大企業今年多採取透過內網「在家工作」的模式運作,然而,俄國駭客卻將「在家工作」視為「商機」, 入侵顛覆各大企業內網進行勒索。光是上半年,美國已有八間前五百大企業及十一間上市公司受害; Garmin台灣分公司總部大樓日前也遭駭客突襲。

停機兩日 損失慘重

Garmin台灣分公司總部大樓位於新北市汐止區樟樹二路,七月二十三日下午三點,該公司資管部門(MIS)發出公告:「請所有人斷網,Windows的User 檢查C:\windows下有沒有fyul.exe、fyul1.bat這兩個檔案,有的話刪除並關機。」

▲Garmin早期以生產航空、航海GPS為主,近年來將業務拓展到個人運動穿戴裝置。(翻攝自Garmin官網)

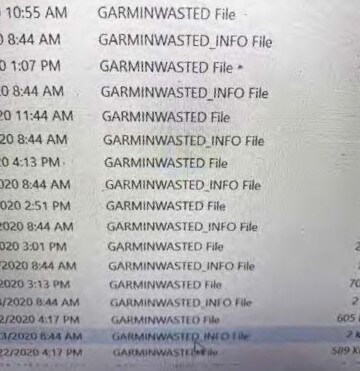

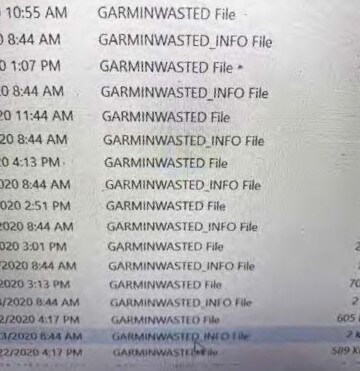

▲外媒透過管道拿到Garmin內部電腦檔案遭綁架的畫面,副檔名都變成GARMINWASTED。(翻攝自Bleeping Computer)

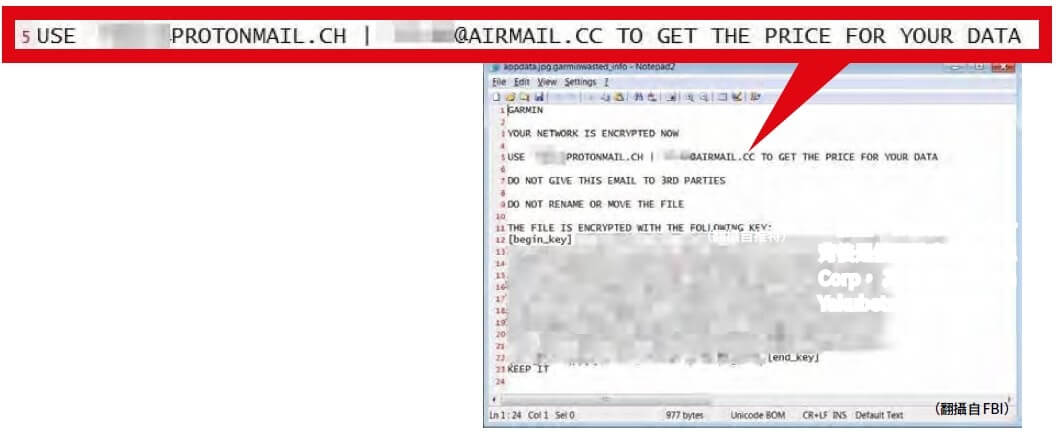

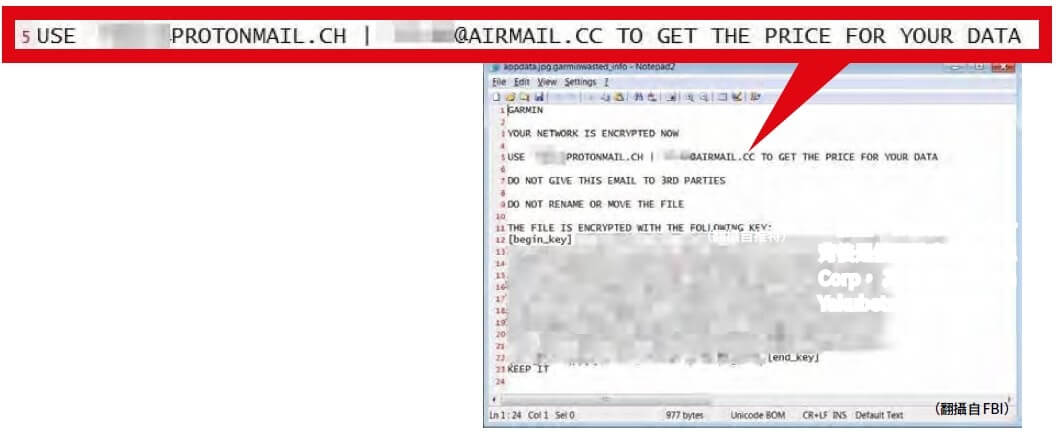

據悉,當時資管人員已發現部分伺服器及工程師電腦裡的檔案,都遭到名為「Wasted Locker」的勒索軟體綁架,近期的關鍵檔案以及重要資料的副檔名,全部都變成了「GARMINWASTED」。Wasted Locker同時附上「勒索信函」,內容提到需以ProtonMail (郵件在讀取後可自動銷毀,無法被還原)連繫指定信箱,商討恢復檔案的價金,並強調不得透露訊息給第三者知道。有外媒指稱,這樁「綁架案」最終談妥的勒索價碼為一千萬美金(約新台幣三億元)。

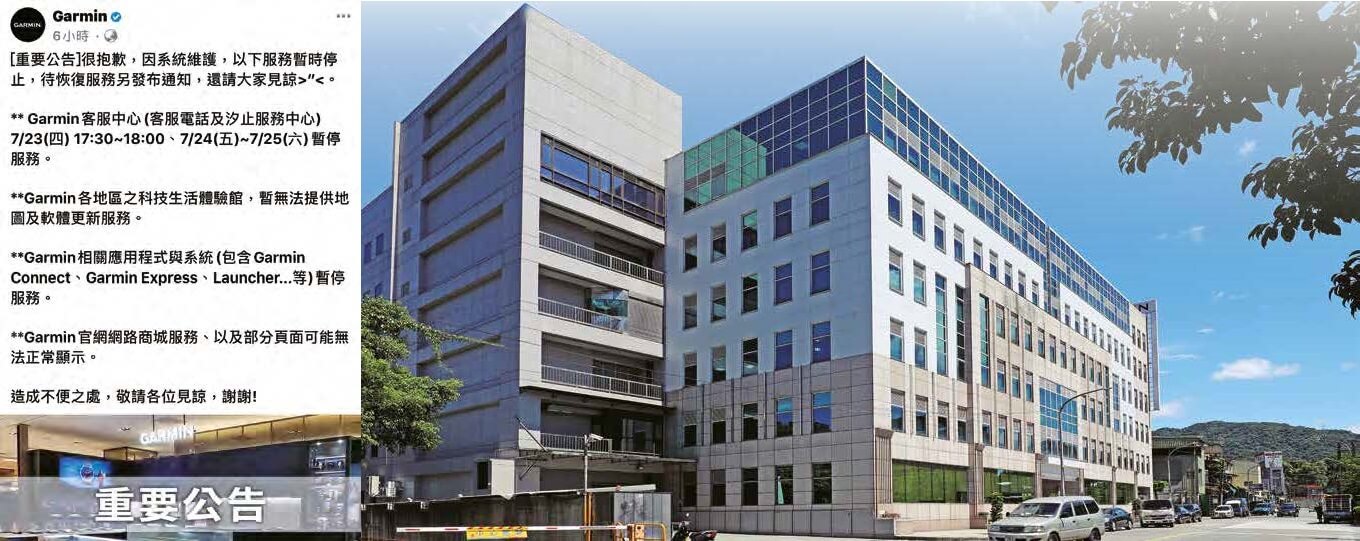

當天下午四點,Garmin台灣分公司火速宣布,除了資安相關部門,其他員工停止上班,並且將產線、客服、穿戴裝置紀錄及海陸空圖資更新等線上服務全部停機。

七月二十四日十二點四十分,藏在全球Garmin內網的勒索軟體瞬間爆發,包括英國、美國、台灣及大陸等地的部分電腦伺服器聯網中斷,然而,Garmin 台灣分公司還一度樂觀對外公告「所有斷網,將在一小時內會恢復連線」,當天下午三點又改口說「確認被惡意軟體入侵」。

▲Garmin在7月23日遭受勒索軟體攻擊,導致公司停擺2天,網路中斷4天,期間一度在臉書上公告停止服務的時間。

這一波勒索軟體攻擊中, Garmin引以為傲、獲得多家小型航空公司使用的航空圖資「FlyGarmin」也遭波及。美國「聯邦航空管理局」(FAA)規定,飛機起飛前都必須更新航空圖資,FlyGarmin斷網後,圖資無法更新,導致許多飛機無法起飛,損失慘重。

▲Wasted Locker在受害電腦裡留下聯繫方式,表示如果要贖回資料就來信,討論善後方法及價金。

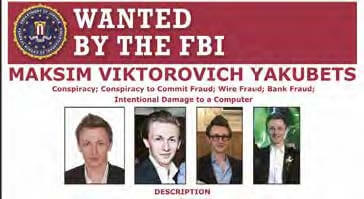

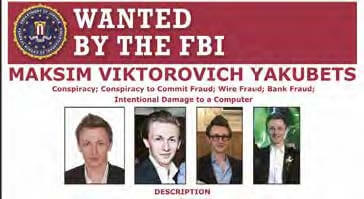

▲據查,Wasted Locker背後是俄國駭客組織Evil Corp, 其首腦Maksim Yakubets已被FBI通緝。

Garmin斷網一事,很快地在健身圈、跑友圈引起一片哀嚎。「不能上傳運動軌跡,感覺就像做白工,真的就沒有動力。」一名Garmin運動錶的用戶在社群PO出崩潰文。Garmin上傳運動紀錄的服務及準確度,堪稱業界頂尖,用戶黏著度也非常高, 一斷網,用戶便無法向好友炫耀運動成績。

直到七月二十七日,Garmin 才陸續恢復服務,Garmin美國分公司當天發出公告證實,部分伺服器及電腦遭到入侵加密,強調所有用戶隱私資料及付款資訊都沒有外洩。

這樁持續四天的「綁架案」落幕後,各界議論紛紛,究竟是Garmin的資安功力技高一籌,成功透過「備份資料庫」(可還原被加密的檔案)躲開勒索軟體,還是付了一千萬美元才得以脫身?據悉,警方曾詢問Garmin台灣分公司是否需要協助或報案, 卻遭婉拒。

▲遭駭客入侵後,Garmin除了圖資更新、資料上傳等服務中斷外,就連電話、網路客服也停機2天。

對此,一名知情人士透露, 「勒索軟體一開始是從歐洲入侵, 接著滲透美國再來到台灣,最後還是付錢了事,但並非『直接』付款而是以其他名目繞道付款;近期Garmin會引進最新的安全設備加強資安。」不過,Garmin對此至截稿前都沒有回應。

勒索軟體Wasted Locker到底如何入侵企業內網?國內知名資安公司「安碁資訊」技術副總黃瓊瑩表示,「今年五月,英國資安研究公司NCC Group最早發現WastedLocker,濫用這個勒索軟體的正是俄羅斯駭客集團Evil Corp。攻擊的初期,駭客會先隱匿起來,等到摸清楚企業內網架構後,再以滲透測試工具搭配電腦內建工具,竊取帳密、提升權限,甚至翻透企業財報、營收,再評估贖金上限,接著列出(勒索軟體)爆發的排程。」

以專精攻擊手法及威脅分析聞名的新創資安公司「如梭世代」技術長Leo則說,「Wasted Locker 的入侵模式就是『水坑式攻擊法』,先分析目標企業員工瀏覽網頁的習慣,再將惡意代碼植入合法網站布下陷阱,當目標企業員工瀏覽到該網站,駭客就會像獅子咬住獵物不鬆口,進而滲透企業內網。」

據悉,企業除非建置備份資料庫,且藏得相當隱密,否則無法防範「水坑式攻擊法」,一旦被綁架,不是付贖金,就是捨棄資料。

事實上,早在五月間,包括中油、台塑和多家醫院、半導體大廠等都曾遭勒索軟體鎖定,受害企業擔心影響商譽及客戶信任度,大多低調處理。根據美國微軟六月底發布的資安威脅報告,台灣企業遭到勒索軟體的攻擊頻率,是亞太地區其他國家的二點五倍,也高於全球一點五倍,部分公司最後選擇妥協,支付數百萬元甚至上千萬元換取「自由身」。

資安危機 備份防堵

「基本上不建議被害者付贖金!」黃瓊瑩強調,「因為不清楚駭客是否守信用?會不會給予解密工具?有些勒索軟體根本沒有留下支付贖金訊息,純粹就是要破壞;再者,付贖金會助長駭客組織氣焰, 美國就禁止被勒索的政府機關及企業,支付駭客贖金。」

一位不願具名的資安專家指出,「是否付贖金還要判斷是哪種勒索軟體。以Evil Corp為例,他們的目的就是勒索,會針對目標企業『客製化』勒索軟體,若企業付出贖金後沒取得解密工具,就再也不會有企業付贖金;甚至有駭客組織收到贖金後,還附送其他未被發現的企業內網漏洞。」

▲安碁資訊技術副總黃瓊瑩認為,要防堵勒索軟體,企業的檔案備份方式及頻率都要遵循「3-2-1原則」。

至於要如何防堵勒索軟體, 黃瓊瑩及Leo都建議,「企業要檢視系統備份的頻率,遵循『三二一原則』來備份檔案,就是以二種不同格式建立三個備份,並在異地儲存另一個備份,重要資料也要以加密方式處理。」

▲中油、台塑等油品大廠,今年5月就曾遭到勒索軟體攻擊。

▲「如梭世代」技術長Leo指出,Wasted Locker就是以「水坑式攻擊」進行埋伏。

不過,台灣企業的資安觀念薄弱,令資安專家相當氣餒。對許多企業而言,備份資料或聘請資安團隊,都是額外費用,因而多將資安工作交給資訊科技部門(IT)管理, 這就像人資兼任會計及財務,毫無專業可言。「這樣的做法是錯的,在萬物皆聯網的時代,資安已經是企業經營的風險之一。」黃瓊瑩強調。

Leo表示,攻擊電腦的是人, 資安維護的也是人,在攻擊手法不斷更新的時代,人員也必須與時俱進,並建立發生資安事件時的應對SOP,才能把損害程度降到最低。

閱讀完整內容

本文摘錄自

遭勒索軟體綁架四天 Garmin三億贖身內幕

時報周刊

2020/第2216期

相關